Next: Chaum-van Antwerpen

Up: Signatur-Verfahren

Previous: ElGamal

Contents

Der größte Teil der Berechnungen beim ElGamal-Signaturverfahren wird

für die Exponentiationen (d.h. skalare Multiplikationen) verwendet.

Die drei Exponentiationen bei der Verifikation lassen sich durch die

Methode der ,,simultanen Exponentiation'' durch einige Verbesserungen

zu einer einzigen Exponentiation zusammenfassen. Eine weitere Möglichkeit

besteht darin, das Hamming-Gewicht der Exponenten (d.h. der skalaren

Faktoren) zu begrenzen; genau dies wird bei DSA (Digital Signature

Algorithm) gemacht:

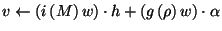

Die Verifikation funktioniert folgendermaßen:

DSA ist mit

Teil des DSS (Digital Signature Standard),

und da DSA ein enger Verwandter der ElGamal-Signatur ist, gelten die

Sicherheitshinweise für ElGamal auch für DSA.

Teil des DSS (Digital Signature Standard),

und da DSA ein enger Verwandter der ElGamal-Signatur ist, gelten die

Sicherheitshinweise für ElGamal auch für DSA.

Angenommen, das DLP ist für

nicht mehr effizient

lösbar, dann können wir einen großen Vorteil des DSA über elliptischen

Kurven (EC DSA) gegenüber RSA und allgemeinem DSA feststellen, weil

der Schlüssel und die Signaturgrößen bei gleicher Sicherheit viel

kleiner sind:

nicht mehr effizient

lösbar, dann können wir einen großen Vorteil des DSA über elliptischen

Kurven (EC DSA) gegenüber RSA und allgemeinem DSA feststellen, weil

der Schlüssel und die Signaturgrößen bei gleicher Sicherheit viel

kleiner sind:

| System |

Systemparameter |

öffentlicher Schlüssel |

privater Schlüssel |

Signaturgröße |

| RSA |

- |

1088 |

2048 |

1024 |

| DSA |

2208 |

1024 |

160 |

320 |

| EC DSA |

481 |

161 |

160 |

320 |

Vergleich der Schlüssel- und Signaturgrößen einer 2000 Bit langen

Nachricht

Next: Chaum-van Antwerpen

Up: Signatur-Verfahren

Previous: ElGamal

Contents

Stefan Vigerske

2002-06-26

, so daß

, so daß

ist;

ist;

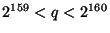

der Ordnung

der Ordnung  , so daß

, so daß  gilt; bestimme ein Element

gilt; bestimme ein Element  mit Primordnung

mit Primordnung

mit

mit  ;

;

,

As geheimer Schlüssel ist

,

As geheimer Schlüssel ist  .

.

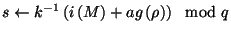

mit

mit  ;

;

der Nachricht

der Nachricht  ;

;

ist

ist

.

.

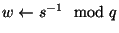

und

und

;

;

;

;

ist.

ist.