Next: DSA

Up: Signatur-Verfahren

Previous: Signatur-Verfahren

Contents

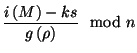

Die Verifikation funktioniert folgendermaßen:

Um eine Signatur zu fälschen, muß

bekannt

sein, alternativ muß

bekannt

sein, alternativ muß

aus einer Signatur rekonstruiert

werden, um

aus einer Signatur rekonstruiert

werden, um  zu berechnen:

zu berechnen:

Die ElGamal-Signatur basiert daher auch auf dem DLP. Für die ElGamal-Signatur

gelten dieselben Hinweise, wie für die ElGamal-Verschlüsselung: Die

Signatur ist etwas doppelt so lang, wie der Text, jedoch gilt auch

hier, daß üblicherweise nur kleine Mengen an Text (nämlich der Hash-Wert

der Nachricht  ) signiert werden, so daß dies in den meisten

Fällen kein Problem ist.

) signiert werden, so daß dies in den meisten

Fällen kein Problem ist.

Die Verwendung einer Hash-Funktion ist aber ohnehin aus Gründen der

Sicherheit zwingend erforderlich: Wird bei dem Signatur-Verfahren

keine Hash-Funktion auf die Nachricht  angewendet, dann wird

in Schritt

angewendet, dann wird

in Schritt

durch

durch

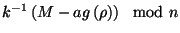

berechnet. In diesem Fall kann ein Angreifer E eine beliebige

Signatur ohne Kenntnis des geheimen Schlüssels

berechnet. In diesem Fall kann ein Angreifer E eine beliebige

Signatur ohne Kenntnis des geheimen Schlüssels  erzeugen,

indem E folgende Schritte (anstelle des 2. Schrittes) ausführt:

erzeugen,

indem E folgende Schritte (anstelle des 2. Schrittes) ausführt:

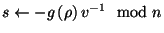

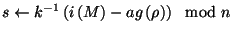

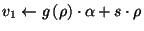

- wähle zwei Zufallszahlen

und

und  , so daß

, so daß  und

und  kein Teiler von

kein Teiler von  ist;

ist;

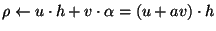

- berechne

;

;

- berechne

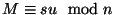

Das Paar

ist eine gültige Signatur

für

ist eine gültige Signatur

für

, denn die Verifikation ergibt

, denn die Verifikation ergibt

Da  und

und  mehr oder weniger beliebig ausgewählt werden

können, kann praktisch für jede beliebige Nachricht eine gültige Signatur

erzeugt werden. Dies wird verhindert, indem anstelle von

mehr oder weniger beliebig ausgewählt werden

können, kann praktisch für jede beliebige Nachricht eine gültige Signatur

erzeugt werden. Dies wird verhindert, indem anstelle von  der Hash-Wert

der Hash-Wert

signiert wird; hier ist es

offensichtlich von Bedeutung, daß das Urbild

signiert wird; hier ist es

offensichtlich von Bedeutung, daß das Urbild

nicht effizient berechnet werden kann.

nicht effizient berechnet werden kann.

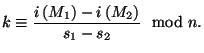

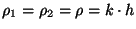

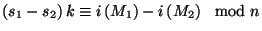

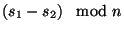

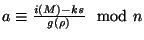

Außerdem muß für jede Signatur eine neue Zufallszahl  gewählt

werden, andernfalls kann ein Angreifer mit hoher Wahrscheinlichkeit

gewählt

werden, andernfalls kann ein Angreifer mit hoher Wahrscheinlichkeit

und den geheimen Schlüssel

und den geheimen Schlüssel  aufdecken: Seien

aufdecken: Seien

und

und

die Signaturen von

die Signaturen von

und

und  . Dann ist

. Dann ist

und

und

Es folgt

,

und wenn

,

und wenn

invertierbar ist,

dann ist

Wenn

invertierbar ist,

dann ist

Wenn

invertierbar ist, dann kann

daraus

invertierbar ist, dann kann

daraus

für

für  oder

oder  berechnet werden.

berechnet werden.

Die Wahl eines unterschiedlichen  für jede Signatur führt

nebenbei auch dazu, daß bei ansonsten gleichen Parametern ein Text

unterschiedliche Signaturen erzeugen kann.

für jede Signatur führt

nebenbei auch dazu, daß bei ansonsten gleichen Parametern ein Text

unterschiedliche Signaturen erzeugen kann.

Next: DSA

Up: Signatur-Verfahren

Previous: Signatur-Verfahren

Contents

Stefan Vigerske

2002-06-26

der Ordnung

der Ordnung  und ein Element

und ein Element  mit Primordnung

mit Primordnung  ;

;

mit

mit

.

As geheimer Schlüssel ist

.

As geheimer Schlüssel ist  .

.

mit

mit  ;

;

der Nachricht

der Nachricht  ;

;

.

.

.

.

;

;

;

;

genau dann, wenn

genau dann, wenn

ist.

ist.