Next: Verschlüsselungs-Verfahren

Up: Schlüssel-Austausch-Verfahren

Previous: Diffie-Hellman

Contents

Wir stellen hier nun einige Erweiterungen von 5.1

vor, in denen statische und flüchtige Schlüsselpaare zum Einsatz kommen.

Wir stellen zunächst zwei Vertreter aus den MTI-Familien vor (benannt

nach T. Matsumoto, Y. Takashima, H. Imai):

Algorithmus 5.2 (MTI/A0)

- Erzeugung des statischen Schlüsselpaares

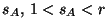

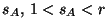

A wählt eine Zufallszahl

und berechnet

und berechnet

;

;

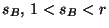

B wählt eine Zufallszahl

und berechnet

und berechnet

.

.

- Erzeugung des flüchtigen Schlüsselpaares

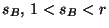

A wählt eine Zufallszahl

und berechnet

und berechnet

;

;

B wählt eine Zufallszahl

und berechnet

und berechnet

;

;

- Austausch

A sendet  an B;

an B;

B sendet  an A.

an A.

- Berechnen des gemeinsamen Wertes

A besorgt Bs authentischen öffentlichen Schlüssel

;

;

B besorgt As authentischen öffentlichen Schlüssel

;

;

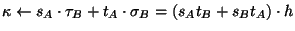

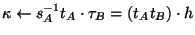

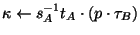

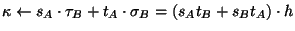

A berechnet

;

;

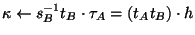

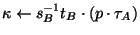

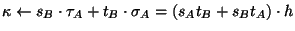

B berechnet

.

.

Algorithmus 5.3 (MTI/C0)

- Erzeugung des statischen Schlüsselpaares

A wählt eine Zufallszahl

und berechnet

und berechnet

;

;

B wählt eine Zufallszahl

und berechnet

und berechnet

.

.

- Erzeugung des flüchtigen Schlüsselpaares

A besorgt Bs authentischen öffentlichen Schlüssel

;

;

B besorgt As authentischen öffentlichen Schlüssel

;

;

A wählt eine Zufallszahl

und berechnet

und berechnet

;

;

B wählt eine Zufallszahl

und berechnet

und berechnet

;

;

- Austausch

A sendet  an B;

an B;

B sendet  an A.

an A.

- Berechnen des gemeinsamen Wertes

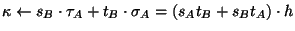

A berechnet

;

;

B berechnet

.

.

Man kann sich leicht davon überzeugen daß die Protokolle 5.2

und 5.3 vom DLP in  abhängt. Die Protokolle der

MTI-Familie weisen eine Reihe von Schwächen auf; zur Illustration

demonstrieren wir einen Angriff auf MTI/C0, wenn

abhängt. Die Protokolle der

MTI-Familie weisen eine Reihe von Schwächen auf; zur Illustration

demonstrieren wir einen Angriff auf MTI/C0, wenn  keine Primzahl

ist.

keine Primzahl

ist.

Angenommen, es sei  eine Primzahl und

eine Primzahl und  ein

Teiler von

ein

Teiler von  .

.

- E fängt As Nachricht

ab und ersetzt

sie durch

ab und ersetzt

sie durch

;

;

- E fängt Bs Nachricht

ab und ersetzt

sie durch

ab und ersetzt

sie durch

;

;

- A berechnet

;

;

- B berechnet

.

.

ist nun in der Untergruppe mit

ist nun in der Untergruppe mit  Elementen enthalten,

die von

Elementen enthalten,

die von  erzeugt wird; wenn

erzeugt wird; wenn  klein genug ist,

dann kann

klein genug ist,

dann kann  effizient z.B. durch erschöpfende Suche gefunden

werden. Dieser Angriff wird als ,,Angriff mit kleinen Untergruppen''

(small subgroup attack) bezeichnet. Es gibt jedoch auch Angriffe gegen

MTI-Protokolle, die nicht einfach nur durch gute Wahl von

effizient z.B. durch erschöpfende Suche gefunden

werden. Dieser Angriff wird als ,,Angriff mit kleinen Untergruppen''

(small subgroup attack) bezeichnet. Es gibt jedoch auch Angriffe gegen

MTI-Protokolle, die nicht einfach nur durch gute Wahl von  verhindert werden können.

verhindert werden können.

Next: Verschlüsselungs-Verfahren

Up: Schlüssel-Austausch-Verfahren

Previous: Diffie-Hellman

Contents

Stefan Vigerske

2002-06-26

und berechnet

und berechnet

;

;

und berechnet

und berechnet

.

.

und berechnet

und berechnet

;

;

und berechnet

und berechnet

;

;

an B;

an B;

an A.

an A.

;

;

;

;

;

;

.

.